Jak bezpiecznie nadawać uprawnienia serwisantom pracującym w terenie?

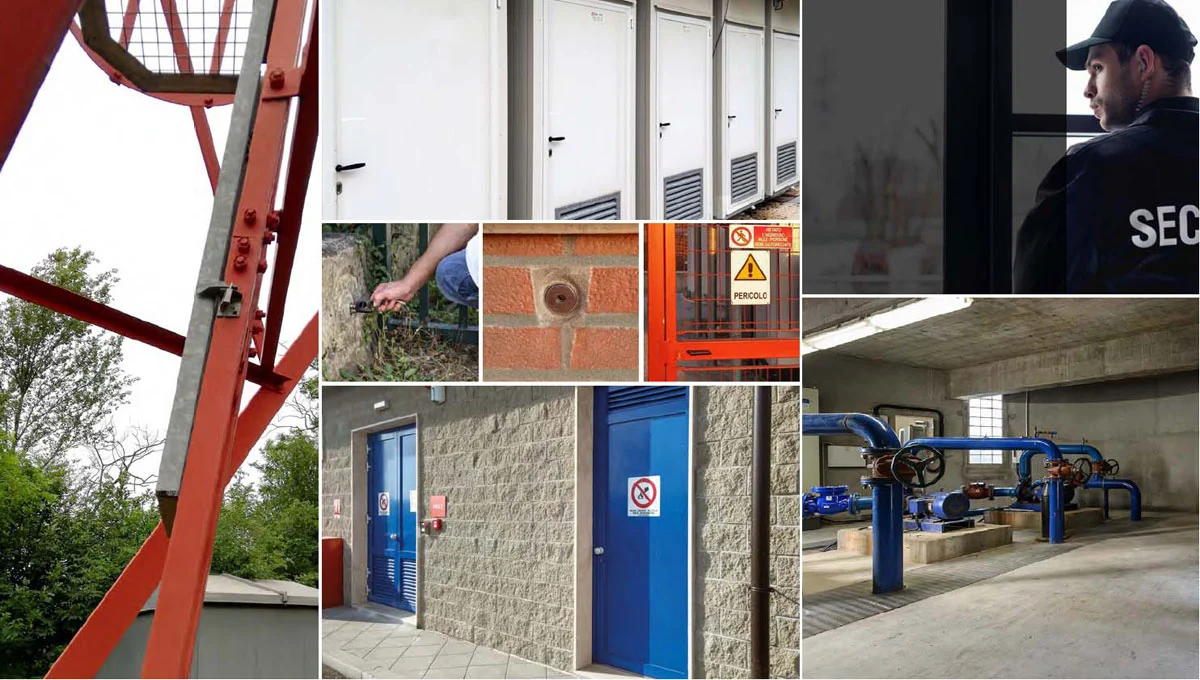

Niezależnie od branży, przedsiębiorstwa coraz częściej korzystają z usług zewnętrznych wykonawców i serwisantów, którzy realizują zadania wrażliwe z punktu widzenia bezpieczeństwa – od czynności związanych z utrzymaniem infrastruktury krytycznej, przez obsługę systemów technicznych, po prace budowlano-instalacyjne. W takim modelu kluczowym wyzwaniem staje się bezpieczne i kontrolowane nadawanie uprawnień dostępowych osobom, które nie są stałymi pracownikami organizacji lub wykonują swoje obowiązki w odległych lokalizacjach. Dzięki systemom mechatronicznym mogą oni odbierać uprawnienia w terenie i walidować je stojąc przed danym punktem dostępowym np. furtką, szlabanem, bramą, skrzynką itp.

Spis treści

1. Wyzwania związane z nadawaniem tymczasowych uprawnień.

2. Ryzyka związane z niewłaściwym zarządzaniem dostępem.

3. Mechanizmy bezpiecznego nadawania uprawnień.

4. Rozwiązania mechatroniczne jako odpowiedź na potrzeby bezpieczeństwa.

5. Zarządzanie systemem i monitoring.

6. Aspekty ekonomiczne i zwrot z inwestycji.

7. O co warto zadbać podczas wdrożenia?

8. Praktyczne scenariusze zastosowania.

9. Podsumowanie.

Wyzwania związane z nadawaniem tymczasowych uprawnień

Tradycyjne podejście do zarządzania dostępem pracowników zewnętrznych i tymczasowych opierało się na wydawaniu kluczy mechanicznych lub kart dostępu. Model ten generował szereg problemów i wyzwań. Klucze mechaniczne można było łatwo skopiować, a ich zgubienie wymagało kosztownej, a często także uciążliwej i czasochłonnej wymiany wkładek oraz kłódek. Karty dostępu, choć oferowały większą kontrolę, często nie zapewniały wystarczającej elastyczności w definiowaniu stref i harmonogramów dostępu. Obecnie przedsiębiorstwa mierzą się z coraz bardziej dynamicznie zmieniającymi się potrzebami w zakresie zarządzania uprawnieniami. Serwisant przyjeżdżający na naprawę usterki w weekend potrzebuje natychmiastowego dostępu do konkretnych stref i pomieszczeń. Ekipa remontowa pracuje przez określony czas jedynie w wyznaczonych częściach budynku. Z kolei pracownicy firmy sprzątającej potrzebują muszą mieć możliwość wejścia do wybranych pomieszczeń, ale tylko w określonych dniach i godzinach. Każdy z tych scenariuszy wymaga indywidualnego podejścia i precyzyjnej kontroli.

Ryzyka związane z niewłaściwym zarządzaniem dostępem

Brak odpowiednio zaprojektowanego i prawidłowo wdrożonego systemu kontroli dostępu może prowadzić do:

- eskalacji uprawnień – wykonawca uzyskuje wówczas szerszy dostęp niż wynika to z zakresu jego zadań;

- nieuprawnionego wejścia – np. po zakończeniu prac, gdy uprawnienia nie zostaną cofnięte;

- braku ścieżki audytowej – czego skutkiem są trudności w identyfikacji osoby odpowiedzialnej za dane zdarzenie;

- zagrożeń dla bezpieczeństwa fizycznego i informacyjnego – od kradzieży mienia po nieautoryzowany dostęp do danych.

Mechanizmy bezpiecznego nadawania uprawnień

W celu minimalizacji potencjalnego ryzyka, należy wdrażać rozwiązania oparte na poniższych zasadach:

Zasada stopniowania uprawnień

Każdy wykonawca powinien otrzymywać dostęp wyłącznie do stref i zasobów niezbędnych do realizacji zleconego mu zadania.

Dostęp czasowy

Uprawnienia muszą być nadawane wyłącznie na ściśle określony okres – np. tylko na czas trwania prac serwisowych – i automatycznie wygasać po jego zakończeniu.

Identyfikacja wieloskładnikowa

Weryfikacja tożsamości użytkownika w szczególnie krytycznych dla przedsiębiorstwa obszarach, powinna opierać się na połączeniu karty RFID z kodem PIN, aplikacją mobilną lub czytnikiem biometrycznym. Zmniejsza to ryzyko nieuprawnionego dostępu.

Zdalne zarządzanie dostępem

Systemy kontroli dostępu muszą umożliwiać przyznawanie, modyfikowanie i unieważnianie uprawnień w czasie rzeczywistym z poziomu przeglądarki internetowej, łączącej się z oprogramowaniem w chmurze. Dzięki temu administrator może natychmiast reagować, jeśli pojawi się zagrożenie.

Rejestr zdarzeń

Każda próba wejścia – zarówno udana, jak i nieudana – musi zostać zarejestrowana w systemie. Dzięki temu możliwa jest analiza incydentów, gdy takowe wystąpią.

Rozwiązania mechatroniczne jako odpowiedź na potrzeby bezpieczeństwa

Systemy mechatroniczne łączą zalety zabezpieczeń mechanicznych z elastycznością rozwiązań elektronicznych, umożliwiając programowanie uprawnień bezpośrednio na poświadczeniu. Administrator systemu może zdefiniować dokładnie, które drzwi może otworzyć dany klucz, w jakich godzinach i przez jaki okres. Po upływie określonego terminu, klucz automatycznie traci ważność. Ponadto system rejestruje każde użycie klucza, tworząc kompletny rejestr zdarzeń. Wkładki mechatroniczne oferują dodatkowe funkcjonalności szczególnie istotne w kontekście pracy serwisantów i wykonawców. System umożliwia tworzenie hierarchii dostępu, gdzie klucz główny może otwierać wszystkie drzwi, podczas gdy klucze serwisowe mają dostęp tylko do wyznaczonych stref. Funkcja wpisywania poświadczenia na czarną listę pozwala natychmiast zablokować zgubiony lub skradziony klucz bez konieczności wymiany wkładek lub kłódek.

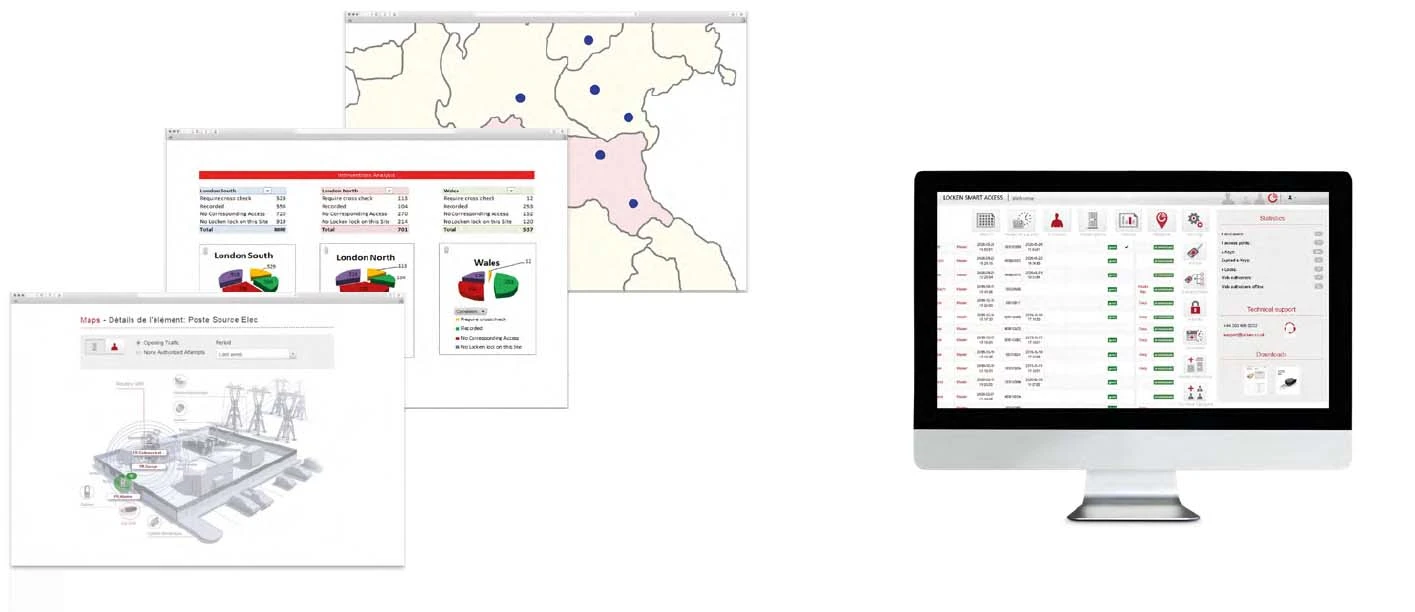

Zarządzanie systemem i monitoring

Efektywne zarządzanie systemem kontroli dostępu wymaga odpowiednich narzędzi administracyjnych. Współczesne systemy mechatroniczne oferują oprogramowanie umożliwiające centralne zarządzanie wszystkimi wkładkami i kluczami w organizacji. Każde użycie klucza jest rejestrowane. Administrator może w czasie rzeczywistym monitorować użycie kluczy, generować raporty dostępu i reagować na incydenty bezpieczeństwa. Istotnym aspektem jest także możliwość integracji systemu mechatronicznego z istniejącą infrastrukturą odpowiadającą za bezpieczeństwo na obiekcie. Oprogramowanie służące do zarządzania urządzeniami mechatronicznymi może współpracować z systemami alarmowymi oraz systemami monitoringu wizyjnego, tworząc spójny ekosystem bezpieczeństwa.

Aspekty ekonomiczne i zwrot z inwestycji

Choć początkowy koszt wdrożenia systemu mechatronicznego może wydawać się wysoki, analiza całkowitego kosztu posiadania wykazuje znaczące oszczędności w perspektywie długoterminowej. Eliminacja kosztów dorabiania kluczy, wymiany wkładek po zgubieniu klucza oraz ograniczenie ryzyka włamania przekładają się na wymierny zwrot z inwestycji. Warto również uwzględnić koszty pośrednie związane z tradycyjnymi systemami. Czas poświęcony na fizyczne wydawanie i odbieranie kluczy, prowadzenie papierowej ewidencji oraz reagowanie na incydenty bezpieczeństwa generuje ukryte koszty operacyjne. System mechatroniczny automatyzuje większość tych procesów, uwalniając zasoby ludzkie do bardziej produktywnych zadań.

O co warto zadbać podczas wdrożenia?

Skuteczne wdrożenie systemu kontroli dostępu dla pracowników zewnętrznych wymaga przemyślanego podejścia. Pierwszym krokiem powinna być dokładna analiza potrzeb i mapowanie wszystkich scenariuszy dostępu. Należy zidentyfikować wszystkie grupy użytkowników zewnętrznych, określić ich potrzeby dostępowe oraz zdefiniować polityki bezpieczeństwa. Kluczowe znaczenie ma odpowiednie przeszkolenie personelu odpowiedzialnego za zarządzanie systemem. Administrator powinien doskonale znać możliwości systemu i potrafić szybko reagować na zmieniające się potrzeby. Równie istotne jest przeszkolenie samych użytkowników zewnętrznych w zakresie prawidłowego użytkowania kluczy elektronicznych. Warto ustanowić jasne procedury wydawania i zwrotu kluczy, reagowania na zgubienie klucza oraz postępowania w sytuacjach awaryjnych. Regularne audyty systemu pozwalają identyfikować potencjalne luki w bezpieczeństwie i optymalizować politykę dostępu.

Praktyczne scenariusze zastosowania

Rozważmy konkretny przykład wdrożenia systemu w budynku biurowym. Firma informatyczna obsługująca serwery potrzebuje dostępu do serwerowni tylko w godzinach 8:00-18:00 w dni robocze. Administrator programuje klucz z odpowiednimi ograniczeniami czasowymi. System automatycznie odmówi dostępu poza wyznaczonymi godzinami, nawet jeśli serwisant pojawi się w weekend z powodu awarii. W takiej sytuacji możliwe jest zdalne przeprogramowanie klucza lub wydanie klucza awaryjnego z rozszerzonymi uprawnieniami. Inny scenariusz dotyczy firmy remontowej pracującej w określonej części budynku przez trzy miesiące. Każdy pracownik otrzymuje klucz zaprogramowany z datą wygaśnięcia odpowiadającą końcowi kontraktu. Klucze umożliwiają dostęp tylko do remontowanych pomieszczeń oraz niezbędnych przestrzeni wspólnych. Po zakończeniu prac klucze automatycznie stają się nieaktywne, eliminując konieczność ich fizycznego zwrotu. Szczególnie istotna jest możliwość tworzenia profili dostępu dla różnych grup użytkowników. Personel sprzątający może otrzymać klucze aktywne tylko w godzinach wieczornych, z dostępem do wszystkich pomieszczeń oprócz strefy zarządu i archiwum. Dostawcom można wygenerować i przyznać uprawnienia jednorazowe, ważne tylko na czas dostawy, z dostępem ograniczonym jedynie do recepcji i magazynu.

Podsumowanie

Zarządzanie dostępem dla serwisantów, wykonawców zewnętrznych oraz innych użytkowników tymczasowych, nie musi sprawiać trudności nawet w przypadku bardzo rozbudowanego przedsiębiorstwa, posiadającego wiele budynków, pomieszczeń i obiektów. Inwestycja w system kontroli dostępu nie tylko zwiększa poziom bezpieczeństwa, ale także ułatwia codzienną pracę, a dodatkowo w dłuższym terminie przekłada się na obniżenie kosztów związanych z prowadzoną działalnością. W dobie rosnących zagrożeń i coraz bardziej złożonych struktur organizacyjnych, profesjonalne zarządzanie dostępem staje się nie tyle opcją, co koniecznością dla każdego przedsiębiorstwa dbającego o bezpieczeństwo swoich zasobów.

Chcesz wiedzieć więcej?

Masz pytanie odnośnie systemów kontroli dostępu lub zarządzania uprawnieniami w terenie?

Zapraszamy do skorzystania z formularza kontaktowego aby dowiedzieć się więcej.

Nasi specjaliści udzielą zwrotnej informacji na wskazany przez Państwa kontakt mailowy lub telefoniczny, najszybciej jak to możliwe.